Network Policy Server

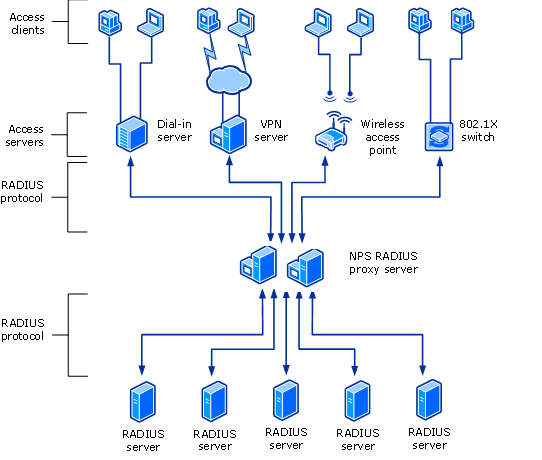

Ağ İlkesi Sunucusu (NPS), istemci sistem durumu, bağlantı isteği kimlik doğrulama ve bağlantı isteği yetkilendirme işlemleri için kuruluş genelinde ağ erişim ilkeleri oluşturmanıza ve uygulanmaya zorlamanıza olanak verir. Ayrıca, bağlantı isteklerini NPS çalışan bir sunucuya veya uzak RADIUS sunucu gruplarında yapılandırdığınız diğer RADIUS sunucularına iletmek için, NPS’yi Arayan Kullanıcının Uzaktan Kimliğini Doğrulama Hizmeti (RADIUS) proxy’si olarak kullanabilirsiniz.

NPS aşağıdaki özelliklerle ağ erişimi kimlik doğrulama, yetkilendirme işlemlerinin ve istemci sistem durumu ilkelerinin merkezi olarak yapılandırılmanıza ve yönetmenize olanak tanır:

RADIUS server. NPS, kablosuz, kimlik doğrulama anahtarı, uzaktan erişim çevirmeli ve sanal özel ağ (VPN) bağlantıları için merkezi kimlik doğrulama, yetkilendirme ve hesap işlemleri yapar. RADIUS sunucu olarak NPS kullandığınızda, kablosuz erişim noktaları ve VPN sunucuları gibi ağ erişim sunucularını NPS’de RADIUS istemcileri olarak yapılandırabilirsiniz. Ayrıca bağlantı isteklerini yapılandırmak için NPS’nin kullandığı ağ ilkelerini yapılandırabilir ve NPS’nin hesap bilgileri günlüğünü yerel sabit diskteki dosyalara veya Microsoft SQL Server veritabanına kaydetmesini sağlayabilecek olan RADIUS hesap işlemlerini yapılandırabilirsiniz. Daha fazla bilgi için, bkz. RADIUS Sunucusu.

RADIUS proxy. RADIUS proxy olarak NPS kullanırsanız, hangi bağlantı isteklerinin diğer RADIUS sunucularına iletileceğini ve bağlantı isteklerini hangi RADIUS sunucularına iletmek istediğinizi NPS sunucusuna bildiren bağlantı isteği ilkelerini yapılandırabilirsiniz. NPS’yi hesap bilgilerinin uzak bir RADIUS sunucusu grubundaki bir veya daha fazla bilgisayar tarafından günlüğe kaydedilmek üzere iletmek için de yapılandırabilirsiniz. Daha fazla bilgi için, bkz. RADIUS Proxy.

Network Access Protection (NAP) policy server. NPS’yi bir NAP ilke sunucusu olarak yapılandırdığınızda, NPS, ağa bağlanmak isteyen NAP özellikli istemci bilgisayarlarının gönderdiği sistem durumu bildirimlerini (SoH) değerlendirir. NPS, NAP ile birlikte yapılandırıldığında bağlantı istekleri için kimlik doğrulama ve yetkilendirme işlemlerini gerçekleştirerek RADIUS sunucusu olarak da çalışır. İstemci bilgisayarların kuruluşunuzun ağ ilkesiyle uyumlu olmak için yapılandırmalarını güncelleştirmelerine izin veren, NPS’deki NAP ilkelerini ve sistem durumu doğrulayıcıları (SHV’ler), sistem durumu ilkesi ve düzeltme sunucusu grupları gibi ayarları yapılandırabilirsiniz. Daha fazla bilgi için, bkz. NPS’de Ağ Erişim Koruması.

NPS’yi yukarıdaki özelliklerin herhangi bir birleşimiyle yapılandırabilirsiniz. Örneğin, bir veya daha fazla zorlama yöntemini kullanarak bir NPS sunucusunu NAP ilke sunucusu olarak çalışacak şekilde yapılandırabilir, aynı NPS sunucusunu çevirmeli bağlantılar için RADIUS sunucusu olarak ve başka bir etki alanında kimlik doğrulama ve yetkilendirme için bazı bağlantı isteklerini uzak RADIUS sunucu grubu üyelerine iletmek amacıyla RADIUS proxy’si olarak da yapılandırabilirsiniz.

Ağ İlkesi Sunucusuna Genel Bakış

Ağ İlkesi Sunucusu (NPS), ağ ilkelerini aşağıdaki üç özellik yardımıyla merkezi olarak yapılandırmanıza ve yönetmenize olanak verir: Arayan Kullanıcının Uzaktan Kimliğini Doğrulama Hizmeti (RADIUS) sunucusu, RADIUS proxy ve Ağ Erişim Koruması (NAP) ilke sunucusu.

RADIUS ve proxy sunucu

NPS bir RADIUS sunucu, bir RADIUS proxy sunucu veya ikisi bir arada olarak kullanılabilir.

RADIUS sunucu

NPS, Internet Engineering Task Force (IETF) tarafından RFC 2865 ve 2866’da belirtilen RADIUS standardının Microsoft tarafından gerçekleştirilen uygulamasıdır. NPS, bir RADIUS sunucu olarak, kablosuz, kimlik doğrulama anahtarı, çevirmeli ağ ve sanal özel ağ (VPN) uzaktan erişim ve yönlendiriciler arası bağlantılar için merkezi kimlik doğrulama, yetkilendirme ve hesap işlemleri yapar.

NPS kablosuz bağlantı, anahtar, uzaktan erişim veya VPN donanımlarının bir arada kullanılabilmesini sağlar. NPS’yi, Microsoft Windows 2000, Windows Server 2003 Standard Edition; Windows Server 2003 Enterprise Edition ve Windows Server 2003 Datacenter Edition ile birlikte gelen Yönlendirme ve Uzaktan Erişim hizmetiyle kullanabilirsiniz.

NPS çalışan sunucu bir Active Directory® Etki Alanı Hizmetleri (AD DS) etki alanının üyesi olduğunda, NPS, dizin hizmetini kendi kullanıcı hesabı veritabanı olarak kullanır ve çoklu oturum çözümünün bir parçasıdır. Ağ erişimi denetimi (kimlik doğrulama ve yetkilendirme amacıyla ağa erişim) ve bir AD DS etki alanında oturum açmak için aynı kimlik bilgileri kümesi kullanılır.

Internet servis sağlayıcılar (ISS) ve ağ erişimi sağlayan kuruluşlar, kullanılan ağ erişim donanımı türünden bağımsız olarak, tek bir yöentim noktasından tüm ağ erişim türlerini yönetmenin zorluklarını yaşamaktadır. RADIUS standardı bu işlevselliği hem homojen hem de heterojen ortamlarda destekler. RADIUS, ağ erişim donanımının (RADIUS istemciler olarak kullanılan) kimlik doğrulama ve yetkilendirme isteklerini bir RADIUS sunucuya göndermesine olanak veren bir istemci-sunucu protokolüdür.

RADIUS sunucunun kullanıcı hesabı bilgilerine erişimi vardır ve ağ erişimi kimlik doğrulama bilgilerini denetleyebilir. Kullanıcının kimlik bilgileri doğrulanırsa ve bağlantı isteğine izin verilirse, RADIUS sunucu, belirtilen koşullara uygun olarak kullanıcının erişimini yetkilendirir ve sonra ağ erişim bağlantısını bir hesap oluşturma günlüğüne kaydeder. RADIUS kullanılması, ağa erişmek isteyen kullanıcının kimlik doğrulama, yetkilendirme ve hesap oluşturma verilerinin her bir erişim sunucusu yerine, merkezi bir konumda toplanmasına ve saklanmasına olanak verir.

RADIUS proxy sunucu.

NPS bir RADIUS proxy sunucu olarak, kimlik doğrulama ve hesap oluşturma iletilerini diğer RADIUS sunuculara iletir.

NPS ile, kuruluşlar kullanıcı kimlik doğrulaması, yetkilendirme ve hesap oluşturma işlemlerini denetim altında tutarak, uzaktan erişim altyapısını bir servis sağlayıcısına devredebilir.

Aşağıdaki senaryolar için farklı NPS yapılandırmaları oluşturulabilir:

- Kablosuz erişim

- Kuruluş çevirmeli ağ veya sanal özel ağ (VPN) uzaktan erişimi

- Devredilen çevirmeli ağ erişimi veya kablosuz erişim

- Internet erişimi

- İş ortakları için extranet kaynaklarına kimlik doğrulamalı erişim